Konfigurasikan ESET Mail Security untuk melindungi dari ransomware (8.x – 9.x)

Masalah

Konfigurasikan pengaturan antispam tambahan di ESET Mail Security untuk Microsoft Exchange Server

Buat kebijakan di ESET PROTECT dengan pengaturan antispam tambahan untuk ESET Mail Security untuk Microsoft Exchange Server untuk melindungi dari malware ransomware (file coder)

Rinci

Menggunakan aturan Antispam default, email masuk sudah difilter di server email itu sendiri. Ini memastikan bahwa lampiran yang berisi droppers berbahaya tidak akan dikirimkan ke kotak surat pengguna akhir, dan ransomware tidak dapat dijalankan.

Untuk lebih membantu mencegah malware ransomware di server Microsoft Exchange Anda, buat aturan berikut di ESET Mail Security terbaru untuk Microsoft Exchange Server, atau buat dan terapkan Kebijakan ESET PROTECT.

Solusi

|

Jangan sesuaikan pengaturan pada sistem produksi !!! Pengaturan berikut adalah konfigurasi tambahan, dan pengaturan khusus yang diperlukan untuk lingkungan keamanan Anda mungkin berbeda. Kami menyarankan Anda menguji pengaturan untuk setiap implementasi di lingkungan pengujian sebelum menggunakannya di lingkungan produksi. |

Buat Kebijakan/Policies ESET PROTECT secara manual/konfigurasi pengaturan di ESET Mail Security untuk Microsoft Exchange Server

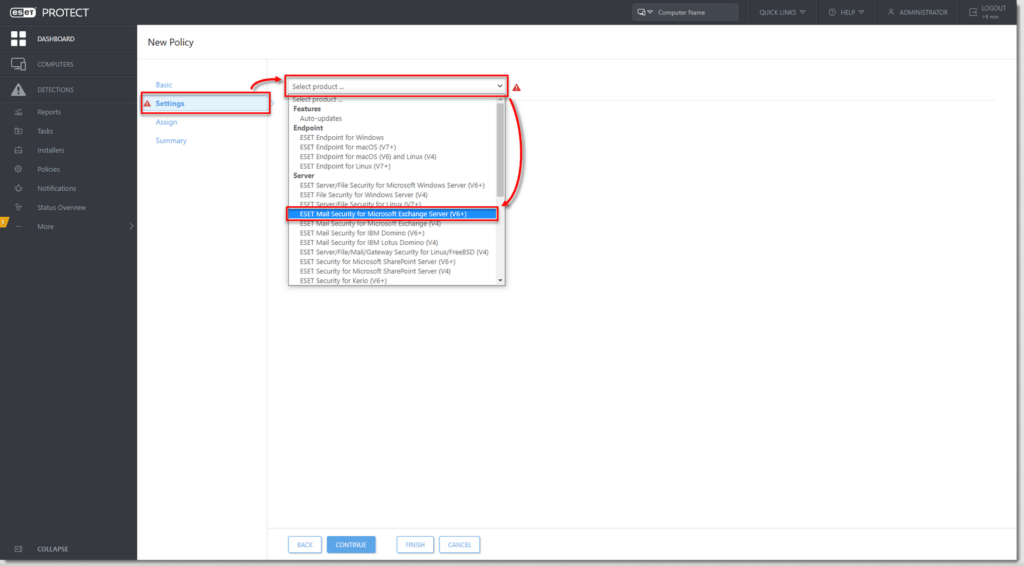

1. Buka ESET PROTECT atau ESET PROTECT Cloud Web Console. Di menu tarik-turun Tautan Cepat, klik Buat Kebijakan Baru.

Keamanan Email ESET untuk pengguna Microsoft Exchange Server:

Buka jendela program utama produk Windows ESET Anda, tekan tombol F5 untuk mengakses Pengaturan lanjutan dan lanjutkan ke Langkah 3.

2. Klik Settings dan di menu tarik-turun Select Product, pilih Keamanan Email ESET for Microsoft Exchange Server (V6+).

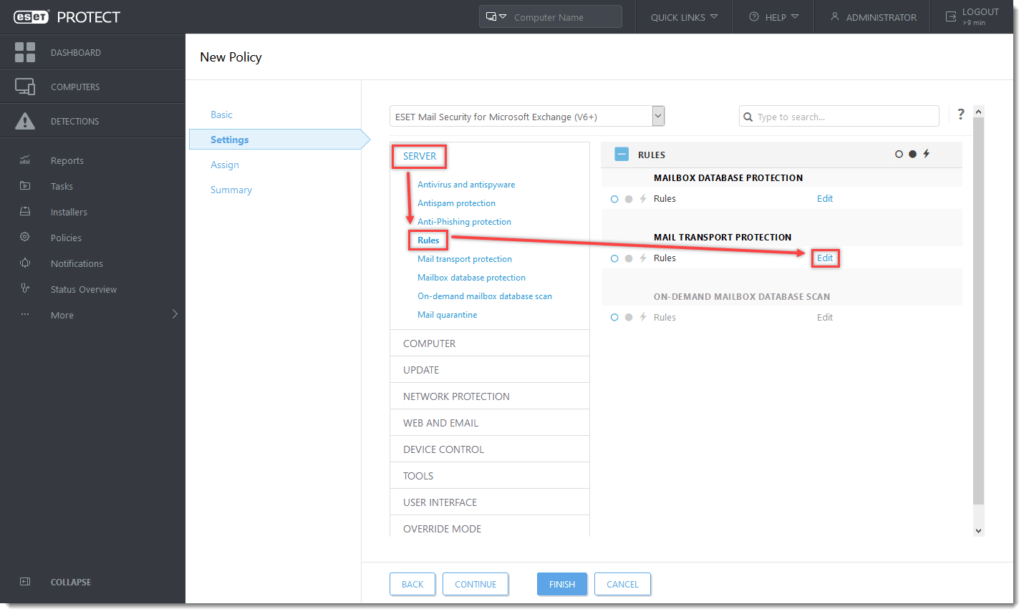

3. Klik Server → Rules. Dibawah Mail Transport Protection, klik Edit selanjutnya Rules.

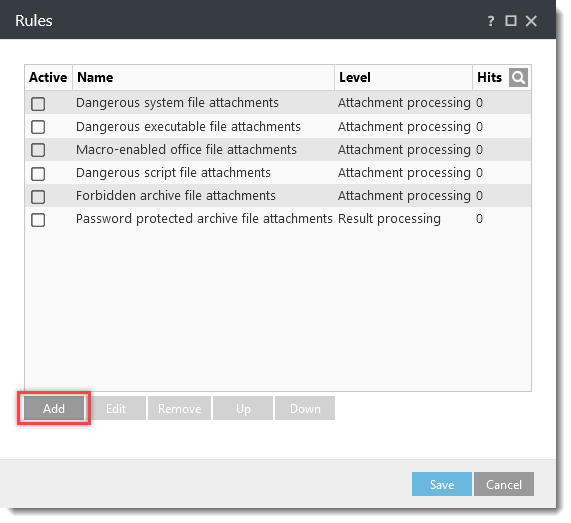

4. Klik Add untuk membuat aturan untuk mengkarantina ransomware droppers umum.

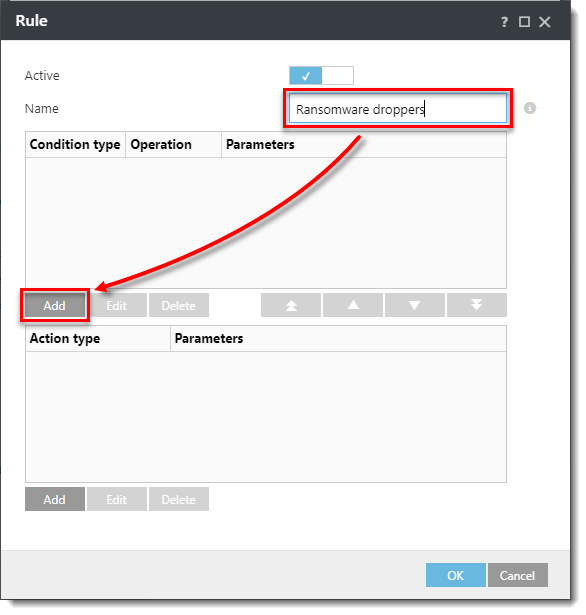

5. Ketik Ransomware droppers ke dalam bidang Nama. Di bawah bagian Condition type, klik Add.

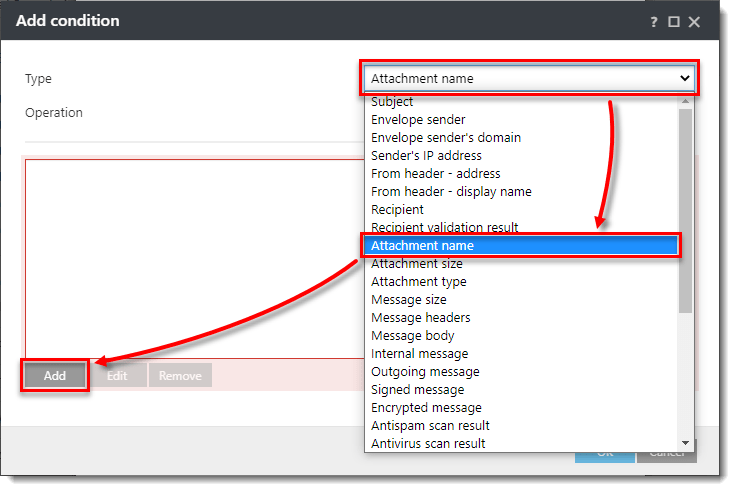

6. Dari Type drop-down menu, pilih Attachment name dan klik Add.

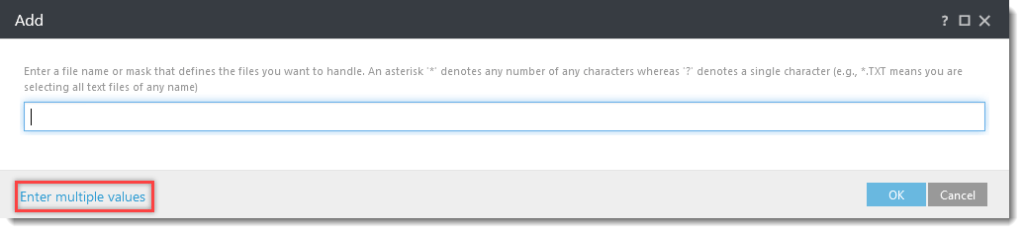

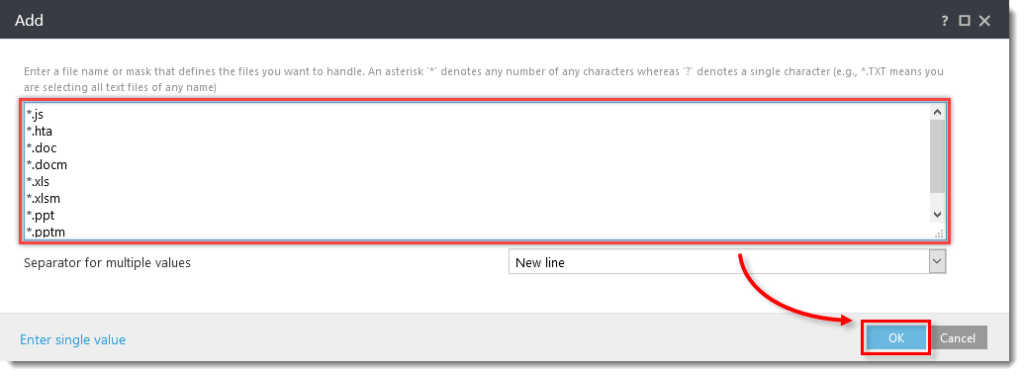

7. Klik Masukkan beberapa nilai.

8. Ikuti Type nama di bawah, menekan Return atau Enter setelah masing-masing dan klik OK → OK

*.js

*.hta

*.doc

*.docm

*.xls

*.xlsm

*.ppt

*.pptm

*.vbs

*.bat

*.wsf

*.7z

*.zip

*.rar

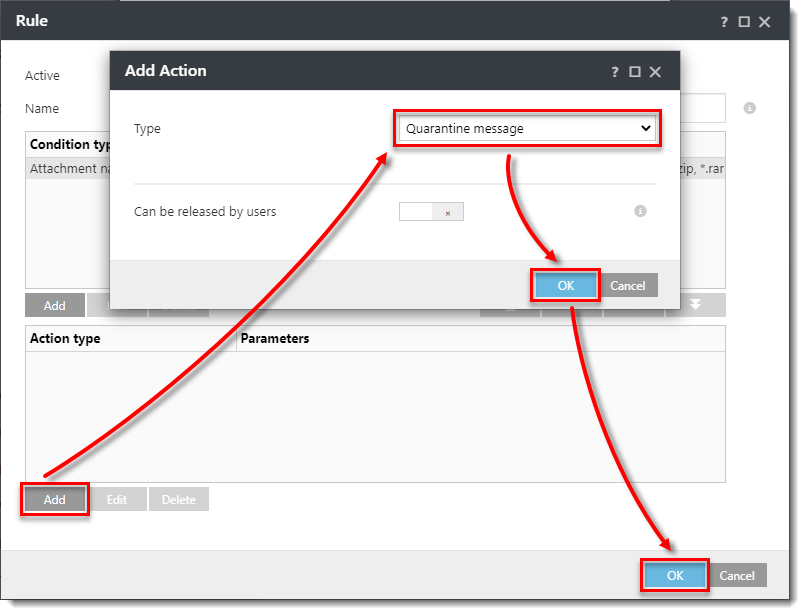

9. Klik Tambahkan di bawah Jenis tindakan, dan di menu tarik-turun Jenis, pilih tindakan yang Anda inginkan. Dalam contoh ini, kami telah memilih pesan Karantina. Klik Oke → Oke.

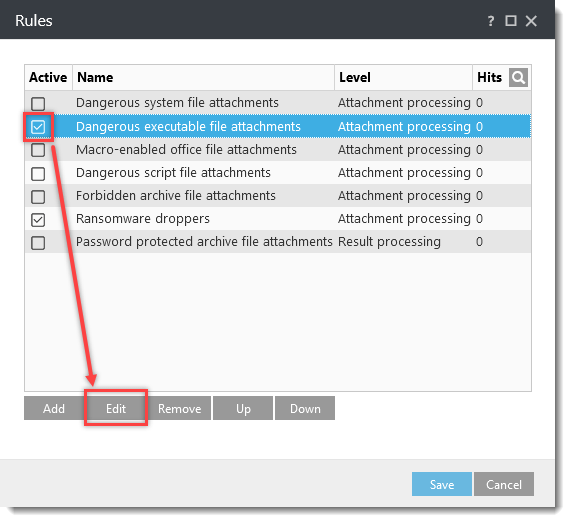

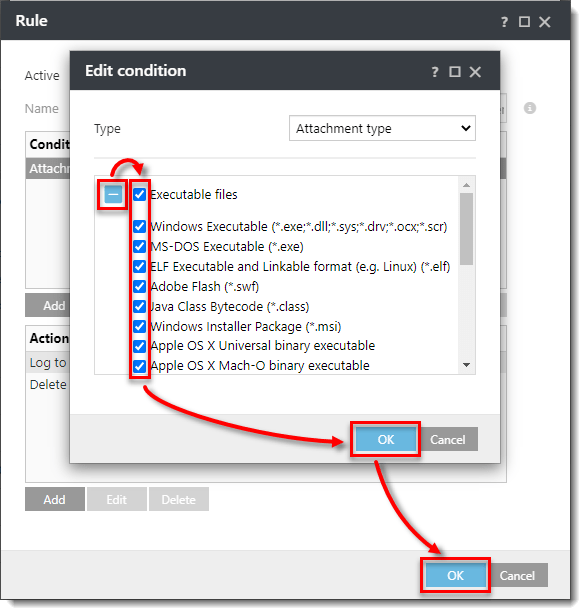

10. Pilih kotak centang di sebelah Lampiran file yang dapat dieksekusi berbahaya dan klik Edit.

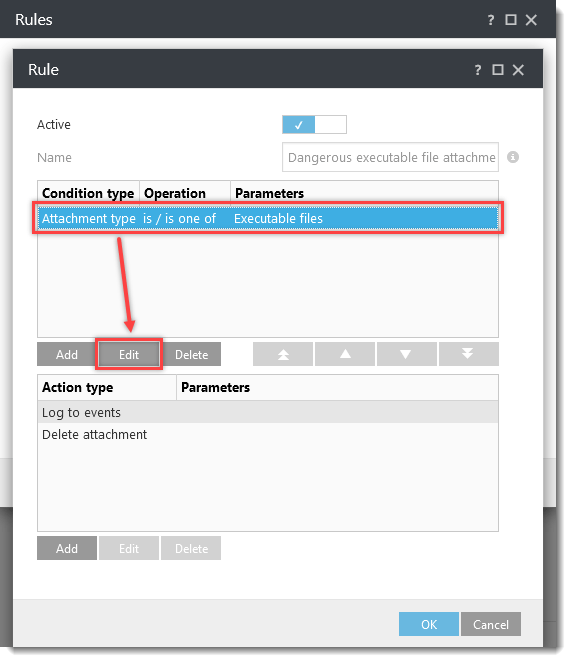

11. Pilih entri di bawah Jenis kondisi dan klik Edit.

12. Klik ikon plus untuk memperluas File yang dapat dieksekusi, pilih kotak centang di sebelah setiap jenis file yang ingin Anda izinkan di lingkungan sistem Anda (memilih kotak centang akan membatalkan pilihan item agar tidak dihapus oleh Jenis tindakan yang Anda pilih pada langkah 10 di atas) lalu klik OK→ OK.

Lampiran file yang dapat dieksekusi berikut ini diproses. Jika lingkungan jaringan Anda memerlukan penggunaan salah satu format file ini, Anda dapat mengubah format file mana yang diblokir. Sebagian besar bisnis mungkin ingin membatalkan pilihan format file .exe dan .msi.

-

- Windows Executable (*.exe, *.dll,* .sys*, *.drv; *.ocx, *.scr)

- MS-DOS Executable (*.exe)

- ELF Executable and Linkable format (for example, Linux) (*.elf)

- Adobe Flash (*.swf)

- Java Class Bytecode (*.class)

- Windows Installer Package (*.msi)

- Apple OS X Universal binary executable

- Apple OS X Mach-O binary executable

- Android executable (*.dex)

12. Di jendela Rules, klik Save. Perluas Assign untuk Assign kebijakan dapat di arahkan ke klien atau grup untuk melakukan penerapan kebijakan/policies.

Keamanan Email ESET untuk pengguna Microsoft Exchange Server:

Jika Anda menggunakan ESET Mail Security untuk Microsoft Exchange Server tanpa manajemen jarak jauh anda dapat lakukan setting langsung di sisi user interfacenya.

Unduh dan impor Kebijakan ESET PROTECT

Kebijakan ESET PROTECT untuk Keamanan Email ESET untuk Microsoft Exchange Server dengan pengaturan Antispam tambahan untuk melindungi dari malware ransomware (pembuat kode file) dapat diunduh dan diimpor dari tautan di bawah ini.

Kebijakan ESET PROTECT hanya tersedia untuk produk ESET versi terbaru. Kompatibilitas dengan versi sebelumnya tidak dapat dijamin.

-

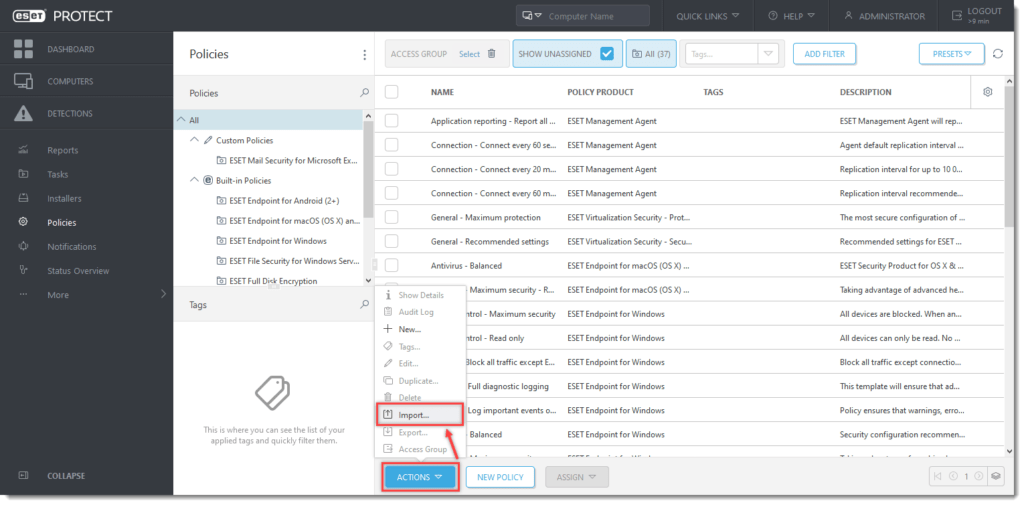

Open the ESET PROTECT or ESET PROTECT Cloud Web Console. In the ESET PROTECT Web Console main menu.

-

Klik Actions → Import….

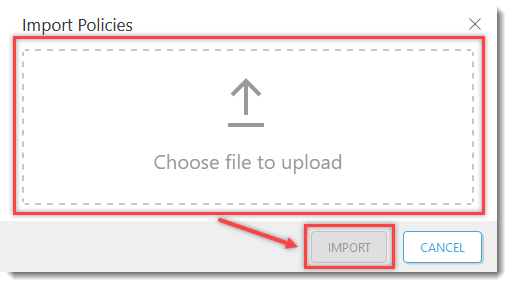

4. Klik Pilih file untuk diunggah, pilih kebijakan yang diunduh, dan klik Impor.

Tetapkan kebijakan/Policies ke klien atau tetapkan kebijakan ke grup. Pengaturan kebijakan akan diterapkan ke grup target atau komputer klien setelah mereka masuk ke ESET PROTECT.

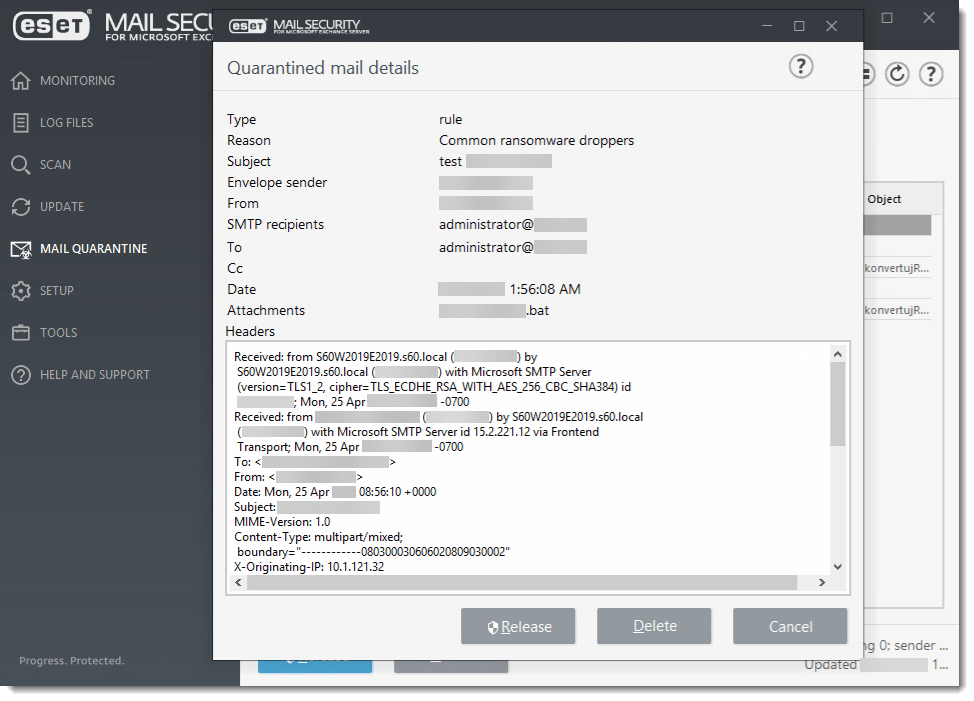

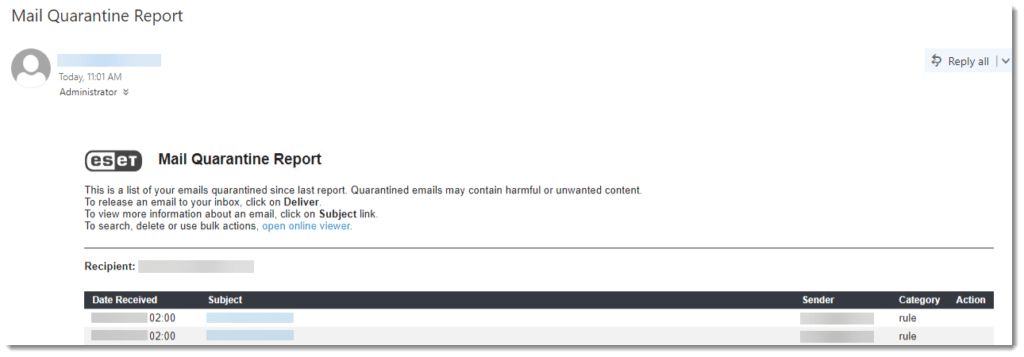

Contoh pemfilteran ransomware droppers

Berikut ini adalah contoh kebijakan penetes Ransomware yang memfilter penetes ransomware, bersama dengan laporan karantina surat yang sesuai: